ポートと通信プロトコル

VMwareにおけるポートと通信プロトコル

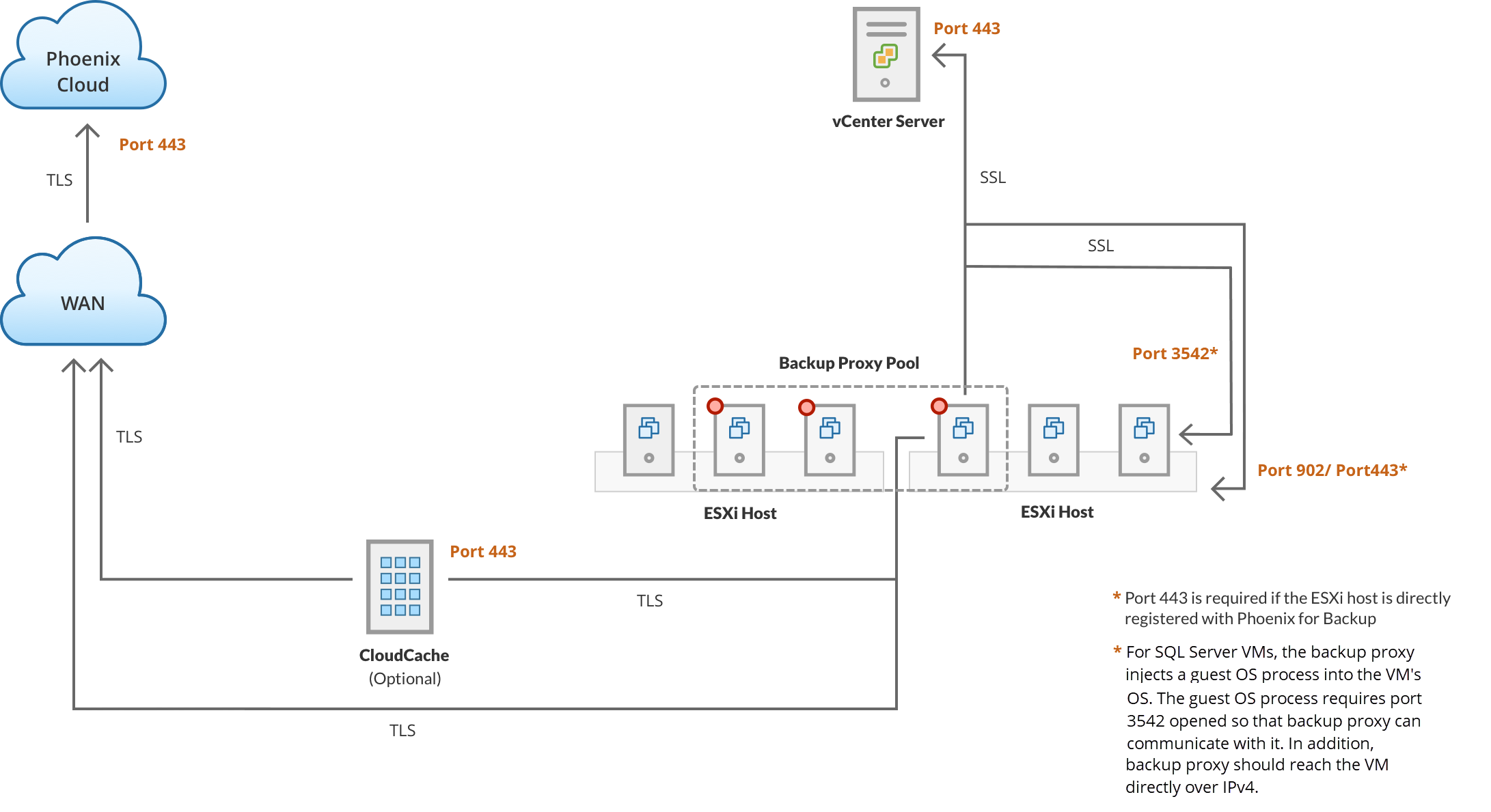

Phoenixは仮想インフラストラクチャと通信し、仮想マシンのデータをバックアップおよびリストアします。この通信では、データの通信と転送が安全に行われるポートと通信プロトコルが利用されます。

Phoenixは、Phoenixコンポーネントと仮想インフラストラクチャのコンポーネント (vCenter Server、ESXiホスト、仮想マシンなど) 間のコネクションを確立して通信を開始するために、TLS (Transport Layer Security) とSSL (Secure Socket Layer) プロトコルの組み合わせを使用します。

次の図は、Phoenixがバックアップおよびリストア操作中に安全な接続と通信のためPhoenixによって使用されるポートと通信プロトコルを示します。

以下の表で、Phoenixと各種VMwareコンポーネント間の通信に使用されるポートと通信プロトコルについて説明します。

| ポート / 通信プロトコル | 通信プロトコル | 説明 |

|---|---|---|

|

443 |

HTTPS + SSL |

Phoenixは以下の間で安全な接続と通信を確立するためにポート443を使用します。

Note: バックアッププロキシはスタンドアロンESXiとしてPhoenixに登録されている場合のみ、ESXiホストとポート443上でコネクションを確立します。ESXiホストがvCenterサーバー経由でPhoenixに登録されている場合、バックアッププロキシはポート902上でESXiホストと通信します。 |

|

902 |

TCP / UDP |

PhoenixはバックアッププロキシとvCenterサーバー経由でPhoenixに登録されたESXiホストとの間でコネクションを確立するためにポート902を使用します。 |

| 3542 | HTTPS + SSL | アプリケーション対応バックアップの場合、バックアッププロキシはVMwareツールを使用して、2つの実行ファイルと証明書などのいくつかのサポートファイルを仮想マシンのゲストOSに挿入します。実行ファイルを実行すると、guestossvc および PhoenixSQLGuestPluginと呼ばれるゲストOSプロセスが開始されます。バックアッププロキシは、ゲストOSで開かれているポート3542を使用して、guestossvcと通信し、SQL Serverバックアップを実行できるようにします。このポートがゲストOSで開いていることを確認します。 バックアッププロキシもこのポートを使用して、データベースを仮想マシンに復元します。 |

| 3545 | HTTPS + SSL | アプリケーション対応バックアップの場合、SQL実行サービスPhoenixSQLGuestPlugin はMicrosoft VSS APIにクエリを実行して、SQL Serverデータベースをバックアップおよび復元します。guestossvcを持つサービスが相互作用PhoenixSQLGuestPluginのこのポートを使用してサービス。PhoenixSQLGuestPluginのサービスは直接バックアッププロキシと通信することはできません。 |

|

3389/22

|

TCP / UDP |

バックアップサイクル中に、バックアッププロキシはネットワークパケットをポート3389上のWindows仮想マシン(VMwareツールがインストールされている場所)に送信して、RDPポートが開いているかどうかを識別します。Linux仮想マシンの場合、ポートは22で、SSHに使用されます。 これは、Phoenix DRaaSまたはDRの復元に使用されます。 |

| 123 | UDP | バックアッププロキシは、時刻同期のためにポート123(UDP)でNTPサーバーにアクセスします。 |

|

443 |

HTTPS + SSL |

Phoenixは、以下の間で行われるセキュアコネクションとしてSSLを使用します。

|

|

443 |

HTTPS + TLS |

Phoenixは、以下の間で発生するセキュアコネクションとしてTLSを使用します。

|

文書化

文書化